-

READ MORE

Dell.com restableció cuentas de acceso a su sitio web, luego de descubrir un ciberataque llevado a cabo el 25 de noviembre en el que un grupo de hackers intentó robar los datos de los clientes. En un comunicado emitido por la empresa, Dell explica que el 9 de noviembre detectó y detuvo a los piratas […]

-

READ MORE

El Tecnológico de Monterrey, de la mano de Cisco, Citibanamex, Deloitte, IBM, Thales y la Universidad de Texas, San Antonio (UTSA), presentaron el Tec Cybersecurity Hub, el primer espacio de ciberseguridad con servicios integrales en México y Latinoamérica, el cual brindará espacios para que startups, investigadores, profesores, alumnos e inversionistas se sumen a la misión de capacitar […]

-

READ MORE

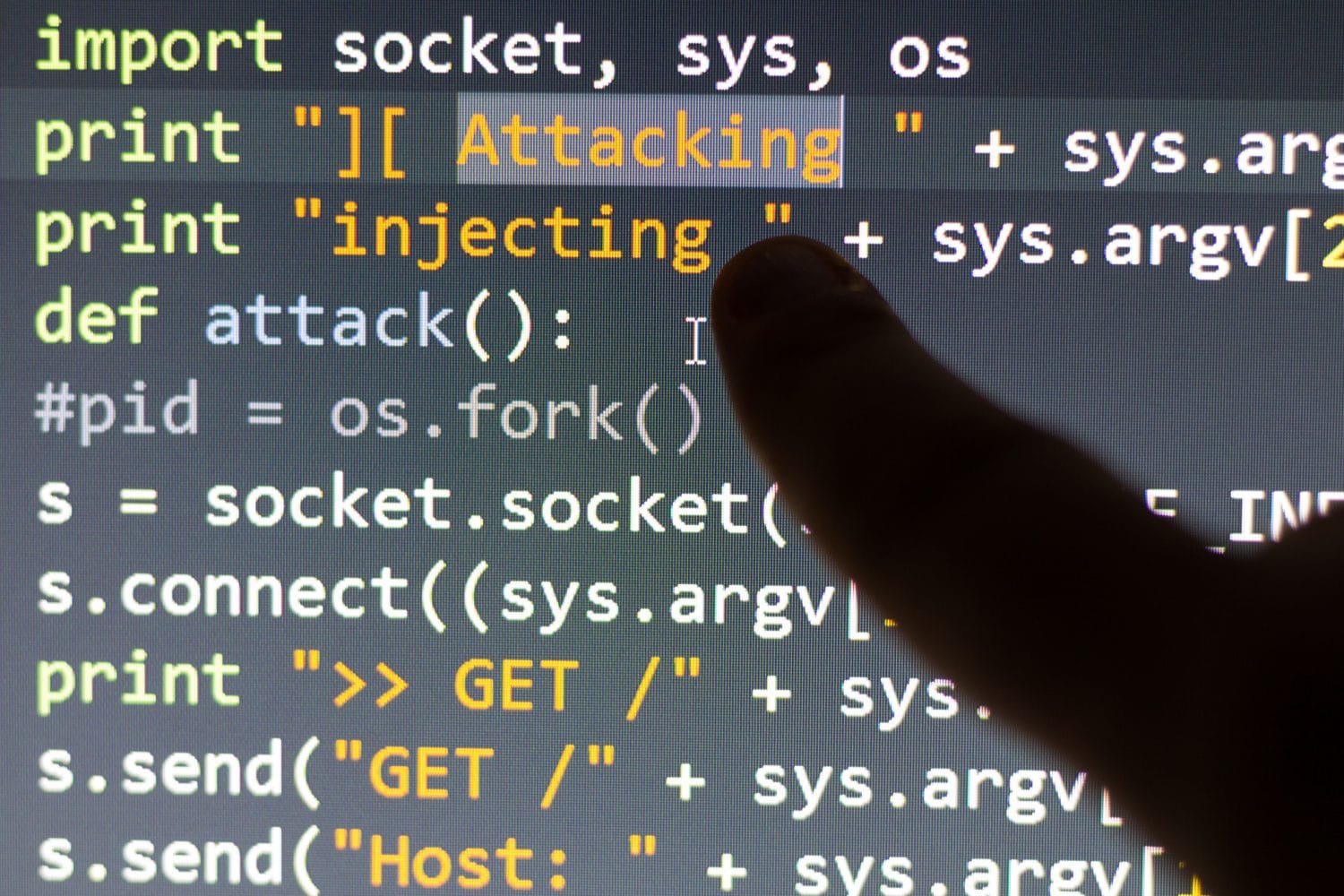

Las amenazas de ciberseguridad siguen al alza y se han convertido en un gran problema para todo el sector tecnológico, desde un joven que comienza en Internet con su smartphone a una gran empresa. La introducción de malware en todo tipo de plataformas, el robo de datos, la invasión a la privacidad o los ataques tanto DDoS a servicios […]

-

READ MORE

Cuando navegamos por la red estamos expuestos constantemente a posibles amenazas que comprometan nuestra privacidad y seguridad. Ambos aspectos son muy importantes para los usuarios y hay que cuidarlos. Pero más aún si hablamos de redes sociales, donde nuestros datos personales están más presentes. RedesZone publicó un artículo sobre posibles fotos fraudulentas en las que nos […]

-

READ MORE

Microsoft, Google y Samsung Electronics respaldaron un compromiso de seguridad cibernética proveniente de París que promete unir a gigantes tecnológicos y Gobiernos para luchar contra la manipulación de elecciones, los componentes electrónicos comprometidos y el pirateo de software. Cientos de compañías y asociaciones sin fines de lucro, así como Gobiernos como el de Francia (pero […]

-

READ MORE

Hace unos meses finalmente se lanzaba el nuevo estándar WPA3, una renovación del estándar Wi-Fi Protected Access para proteger las conexiones inalámbricas, una actualización necesaria después de las últimas vulnerabilidades, como KRACK, descubiertas en el protocolo WPA2. Aunque el estándar ya haya sido aprobado y esté listo para utilizarse, ahora depende de los fabricantes de routers y de […]

-

READ MORE

VirtualBox es una de las aplicaciones más conocidas y utilizadas para virtualizar sistemas operativos. El desarrollador de esta aplicación es Oracle y es totalmente gratuita y de código abierto para todos los usuarios. Aunque su mantenimiento es bastante bueno (actualizaciones periódicas, soporte para nuevos sistemas operativos, etc.), la seguridad no es uno de sus pilares clave, y […]

-

READ MORE

Plantearse hoy en día la magnitud de Internet puede hacer que nos explote la cabeza, pero el 1988, Robert Tappan Morris penso que podía cuantificarlo de un modo sencillo: escribió un programa que viajaba de una computadora a otra y le pedía a cada máquina que enviara una señal a un servidor de control, que […]

-

READ MORE

Evitar el masivo ataque de hackers, encriptar la información pública, proteger tanto en el sector privado como en el Estado las denominadas “infraestructuras críticas” y garantizar la seguridad informática en toda la Argentina. Bajo estos parámetros, el Gobierno se dispone a acelerar e instrumentar a pleno antes de la cumbre de presidentes del G20 el ambicioso […]

-

READ MORE

Hoy en día pasamos mucho tiempo atentos a las redes sociales. Tal vez hayas visto alguna publicación de gente ofreciéndote ganar dinero en poco tiempo y sin mucho esfuerzo. Mensajes como «Aprenda a ganar dinero en redes sociales», «Trabaja desde tu casa y gana dinero con Internet» son un llamador para nuestra curiosidad. Pero ¿qué […]